In der verteidigungsnahen Industrie existiert die Trennung zwischen IT und Operational Technology (OT) nur noch auf dem Papier. Panzergetriebe, Munitionslinien, Werften und Sensorfertigung laufen längst auf vernetzten Steuerungen, und genau dort konzentrieren staatlich gelenkte Akteure ihre Angriffe. Produktionsnetze sind für sie kein Nebenschauplatz, sondern ein strategisches Ziel: Wer sich darin unentdeckt bewegt, gewinnt Zeit, Optionen und glaubhafte Bestreitbarkeit. Drei Währungen hybrider Konflikte.

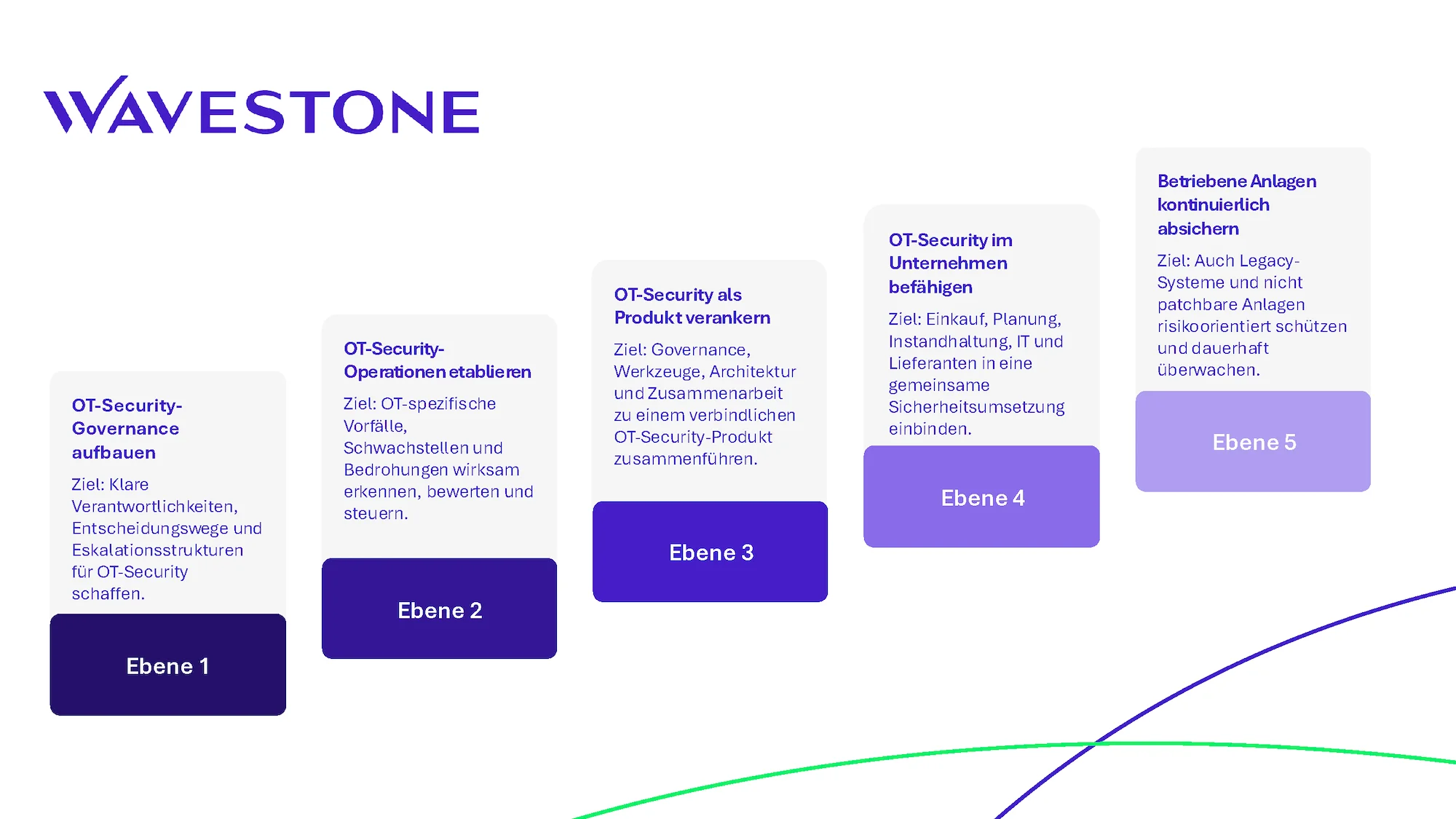

Wer Wehrtechnik produziert, schützt also nicht nur eine Fabrik, sondern einen Teil der nationalen Reaktionsfähigkeit. Die folgenden fünf Ebenen skizzieren ein Referenzmodell, das genau darauf ausgerichtet ist.

Warum klassische IT-Security-Modelle zu kurz greifen

OT-Umgebungen in der Defence-Industrie weisen drei Eigenheiten auf, die sie von klassischen IT-Landschaften unterscheiden.

Erstens die Lebensdauer. Speicherprogrammierbare Steuerungen (SPS), Bedienoberflächen (HMI) und SCADA-Komponenten laufen typischerweise 15 bis 25 Jahre, oft ohne Herstellersupport und ohne die Möglichkeit, Patches zu installieren.

Zweitens die Prioritätenumkehr. In der Produktion gilt Verfügbarkeit vor Vertraulichkeit. Ein Stillstand beim Munitions- oder Ersatzteilhersteller wirkt sich unmittelbar auf die Einsatzbereitschaft aus. Sicherheitsmaßnahmen, die Prozesse unterbrechen, sind somit keine Option.

Drittens der regulatorische Graubereich. Die NIS2-Richtlinie nennt Verteidigung zwar nicht explizit, erlaubt den Mitgliedstaaten aber die Einbeziehung. Einige nutzen diese Möglichkeit, andere nicht. Zulieferer müssen zivile NIS2-Pflichten und militärische Anforderungen parallel erfüllen.

Ein OT-Security-Programm, das nur IT-Frameworks eins zu eins überträgt, erzeugt unter diesen Bedingungen mehr Reibung als Schutz. Das folgende Modell setzt daher an der Governance an und arbeitet sich über operative Fähigkeiten bis in den Alltag der Anlagen vor.

Ebene 1: Aufbau einer CISO-Organisation

Entscheidungen fallen dort, wo Fach- und Kontextwissen zusammenkommen, nicht am Rand der IT-Organisation.

Die erste Ebene schafft die organisatorische Voraussetzung für alles Weitere: eine tragfähige CISO-Struktur, in der OT-Security nicht mit anderen Sicherheitsdomänen um Aufmerksamkeit konkurriert. In der Praxis wird OT-Security unterhalb der IT-Security angesiedelt, die für Office, Rechenzentrum und Cloud steht. Daneben existieren Informationsschutz, Produktsicherheit, Kundensicherheit und Lieferantensicherheit.

Ohne eine klare Verteilung dieser Verantwortungsbereiche auf dedizierte Bereichs-CISOs und ohne funktionierende Kollaborationsstrukturen zwischen ihnen bleibt OT-Security unterrepräsentiert, fragmentiert und reaktiv. Der Aufbau beginnt mit einer nüchternen Analyse der bestehenden Verantwortlichkeiten, führt über die Benennung fachlich geeigneter Bereichs-CISOs und mündet in definierten Entscheidungs-, Eskalations- und Notfallprozessen.

Ebene 2: Aufbau eines OT-Security Operation Centers

Ein OT-SOC wirkt dann, wenn Werkleitung und Fachbereiche es ernst nehmen, und nicht nur die IT sehen.

Auf der zweiten Ebene entsteht die operative Schaltstelle. Ein OT-SOC kann auf bestehende IT-Security-Strukturen aufsetzen oder eigenständig aufgebaut werden. Entscheidend ist das Zusammenspiel der Kernfunktionen: Das Cyber Security Incident Response Team, das Vulnerability Management, das Red Team und die Threat Intelligence greifen ineinander und werden um OT-spezifische Alarmierungsmechanismen sowie um definierte Workflows mit den Fachbereichen und der IT ergänzt.

Da industrielle Protokolle wie Modbus, S7 oder OPC UA anderes Analystenwissen verlangen als klassische IT-Protokolle, ist eine spezifische Schulung unerlässlich. Ein solches Training gehört deshalb zum Fundament und nicht zur Kür. Wenn das SOC reift, wird seine Wirksamkeit über Kennzahlen, regelmäßige Schulungen und gezielte Awareness-Arbeit im und außerhalb des Teams gesteuert. Die Akzeptanz bei der Werkleitung und den Fachexperten ist dabei kein weicher Faktor, sondern entscheidet im Ernstfall über die Reaktionszeit.

Ebene 3: Das Produkt „OT-Security“

Governance und SOC wirken erst zusammen, wenn jemand sie aktiv kuratiert.

In vielen Organisationen bestehen Governance und SOC nebeneinander, ohne verbindlich verzahnt zu sein. Die dritte Ebene schließt diese Lücke und etabliert OT-Security als internes Produkt mit OT-spezifischer Governance, abgestimmten Werkzeugen für Fachbereiche und IT, einer daraus abgeleiteten IT-&-OT-Architektur sowie einer aktiv gepflegten OT-Security-Community.

Mit zunehmender Reife kommen ein CERT-Lead als Single Point of Contact, OT-spezifische Threat-Intelligence-Feeds zur Priorisierung von Maßnahmen sowie ein Red Team zur regelmäßigen Wirksamkeitsprüfung hinzu. Der Produktgedanke mag zunächst wie eine IT-Vokabel klingen, erfüllt in der OT aber eine konkrete Funktion: Er macht sichtbar, welchen Beitrag OT-Security leistet, wer sie steuert und wie Weiterentwicklungen entschieden werden. Im Defence-Kontext entsteht so zugleich die Nachweisfähigkeit, die NIS2-Fristen, KRITIS-Anforderungen und partnerstaatliche Defence-Standards, etwa CMMC-äquivalente Regelwerke in den USA, zunehmend verlangen.

Ebene 4: Befähigung des gesamten Unternehmens

Sicherheit wirkt dort, wo Einkauf, Planung und Instandhaltung sie mittragen, damit nicht nur die IT-Abteilung agiert.

Die vierte Ebene trägt OT-Security in die Breite. Große Industrieunternehmen mit verteidigungsrelevanter Produktion haben sicherheitsrelevante Bereiche, die weit über die IT-Abteilung hinausgehen. Eine spürbare Wirkung entsteht, wenn Einkauf, technische Planung und Instandhaltung eng zusammenarbeiten, wenn Schulungen auch nicht IT-affines Personal erreichen und wenn regelmäßige Audits die Umsetzung nachhalten.

Dazu gehören ein belastbares Schnittstellenmanagement zu Lieferanten mit dokumentierter Schwachstellen- und Mitigationsverfolgung, ein kontrollierter Remote Access inklusive Logging und Review, ein Identity- und Access-Management mit zentralen, persönlichen Accounts und starker Authentifizierung sowie ein Patch- und Rollout-Management, das die Downtime-Fenster sowie die Safety- und Prozessdaten der OT-Welt respektiert sowie absichert. Mittelfristig zahlen sich zwei weitere Maßnahmen aus: eine möglichst einheitliche Systemarchitektur, die die Kosten bei Neuanlagen, Wartung und Betrieb senkt, sowie ein konsequentes Backup-Management als letzte Verteidigungslinie, um ungeplante kosten- und zeitintensive Neu-Programmierungen zu verhindern.

Ebene 5: Kontinuierliche Absicherung der betriebenen Anlagen

Legacy verschwindet nicht. Sie muss abgesichert werden.

Die fünfte Ebene adressiert den Dauerzustand. Sowohl Legacy-Systeme als auch vergleichsweise neue Anlagen müssen kontinuierlich überprüft werden. Die in Ebene 3 geschaffenen Audit-Grundlagen werden jetzt durch wirksame Remediation-Praktiken ergänzt: Environmental CVSS zur Priorisierung von Mitigationsmaßnahmen, Deception und zusätzliche Sensorik dort, wo Endpoint-Agenten nicht installiert werden können, sowie ein operatives Risikomanagement, das nicht mitigierbare Schwachstellen priorisiert und an das Management eskaliert.

Unpatchbare Legacy-Systeme lassen sich meist mit einer Kombination wirksam absichern: Client Hardening für Systeme, an denen sich nichts mehr ändert, Application Control für Systeme, auf denen nur Standardanwendungen laufen, sowie Endpoint Detection and Response (EDR) für Systeme mit regelmäßigen Änderungen. Zu strenge Firewalling-Strategien führen in OT-Umgebungen hingegen häufig zu dezentralen Policy-Orchestrierungen, manuellen Überbrückungen und weiter genutzten kritischen Ports. So entsteht genau das Risiko, das sie verhindern sollen. Gelingt die Balance, können auch jahrzehntealte Anlagen weiterhin zur Wertschöpfung beitragen, ohne zum Geschäfts- oder Sicherheitsrisiko zu werden.

Ausblick

Verteidigungsnahe OT-Umgebungen sind nach wie vor ein bevorzugtes Ziel staatlich gelenkter Akteure. Um diese Angreifer wirkungsvoll abzuwehren, reicht es nicht aus, lediglich einzelne Maßnahmen zu ergänzen oder isolierte Ebenen zu härten. Notwendig ist ein über alle fünf Ebenen hinweg aufgebautes Modell, das konsequent weiterentwickelt und an veränderte Bedrohungslagen angepasst wird. Dabei wirken Governance, operative Fähigkeiten und Anlagenschutz erst in der Summe – einzelne Ebenen allein genügen weder regulatorischen Anforderungen wie NIS2 oder CMMC noch dem tatsächlichen Bedrohungsbild. OT-Security wandelt sich so vom internen Kostenfaktor zu dem, was sie in dieser Branche tatsächlich ist: ein unmittelbarer Beitrag zur nationalen und bündnisweiten Reaktionsfähigkeit.

Autoren: Dr. Bernhard Barth und Kevin Fenner bei Wavestone

Mit WhatsApp immer auf dem neuesten Stand bleiben!

Abonnieren Sie unseren WhatsApp-Kanal, um die Neuigkeiten direkt auf Ihr Handy zu erhalten. Einfach den QR-Code auf Ihrem Smartphone einscannen oder – sollten Sie hier bereits mit Ihrem Mobile lesen – diesem Link folgen: