Moderne Kriegsführung erfordert Vernetzung und hier nehmen sogenannte Combat Clouds als robuste Infrastrukturen für Künstliche Intelligenz und technische Autonomie einen besonderen Stellenwert ein. Im folgenden Gastbeitrag erläutert Wolfgang Koch vom Fraunhofer-Institut für Kommunikation, Informationsverarbeitung und Ergonomie FKIE die technologischen Hintergründe und gibt einen Ausblick auf die Umsetzbarkeit und den aktuellen Sachstand. Der Artikel erschien zuerst im CPM Forum 6/2025.

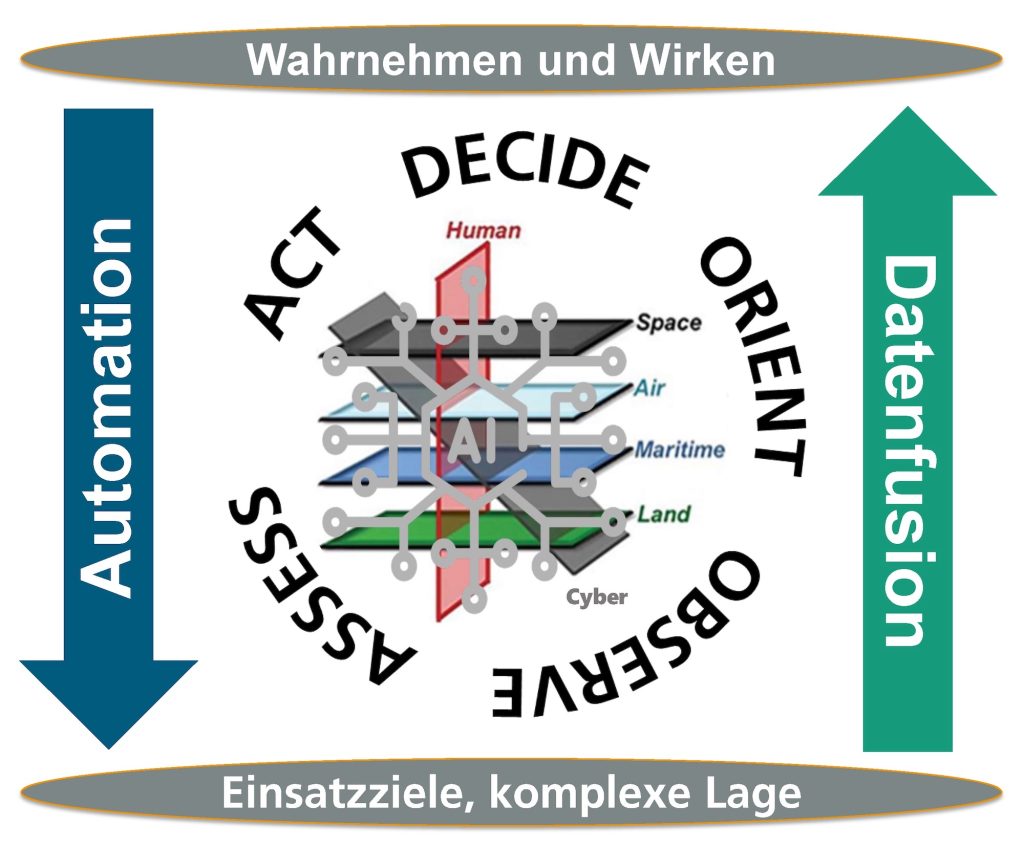

Auf taktischer Ebene werden in Combat Clouds Entscheidungszyklen zur Zielbekämpfung mit ihren Funktionen Observe – Orient – Decide – Act – Assess vernetzt und at machine speed durchlaufen. Durch mathematische Algorithmen, verschiedene Ausprägungen Künstlicher Intelligenz also, lassen sich die damit verbundenen Einzelaufgaben schneller, präziser und vollständiger lösen, als es Menschen vermögen. Dadurch wird auch massenhaftes Datenaufkommen beherrschbar. Auf operativer Ebene wird generative KI, basierend auf Combat Clouds, in Führungsstäben Einsatzpläne gemäß dem Mandat und den Rules of Engagement (RoE) vorschlagen, um ein Beispiel zu nennen.

Menschen rücken dadurch in die höherwertige Rolle von „Vorgesetzten der KI“, die KI-generierten Vorlagen – einschließlich teil- oder vollautomatisiert ausgeführten Wirkens – angemessen bewerten und mit Mut und Maß verantworten. KI-Assistenten nehmen demnach die Rolle von Experten und Spezialisten bei der Auswertung und Entscheidung ein. Diese Entwicklung ist unausweichlich. Denn bereits jetzt verfügt die Bundeswehr nicht über genügend menschliche Experten und Spezialisten. Durch Combat Clouds vernetzte KI-Systeme sind demnach Voraussetzungen für Handlungsfähigkeit in hochdynamischen Lagen.

Designelemente für Combat Clouds

Jede Mission braucht verlässliche Datenwege, eindeutige Identitäten, klare Zuständigkeiten und eine Architektur, die Degradation verkraftet. Konkret stellen sich folgende Anforderungen:

- Resilienz: Eine Combat Cloud muss trotz Jamming, GPS-Denial, sporadischen Verbindungen, Knotenverlusten und Angriffen auf die Verschlüsselung funktionieren.

- Latenz: Millisekunden-Entscheidungen müssen im Edge getroffen werden. Datenintensivere Analytik und Modellpflege findet dagegen im Fog und Core statt.

- Datenökonomie: Herkunft, Qualität und Berechtigungen müssen maschinenlesbar und durchsetzbar sein. Ein wichtiger Baustein ist AI Lifecycle Management.

- Interoperabilität: Offene, dokumentierte Schnittstellen und Datenmodelle sind Voraussetzung für Multinationalität und Serienfähigkeit (joint and combined).

- Durchhaltefähigkeit: Die Architektur muss logistisch beherrschbar, energie- und bandbreiteneffizient und mit industriellen Standardkomponenten skalierbar sein.

- Governance und Recht: Klare Verantwortlichkeiten, Nachvollziehbarkeit und RoE-Konformität sind kein Nachsatz, sondern müssen ein zentrales Designmerkmal sein.

In verschiedenen Erbringungsdimensionen ergeben sich unterschiedliche Einsatzfelder für Combat Clouds. Unbemannte Multisensorplattformen liefern Daten für Lagebilder und schließen die Kill-Chain. Die Combat Cloud priorisiert Tracks nach Bedrohungsgrad, weist Effektoren zu und bleibt trotz Spoofing sowie Radarstörungen handlungsfähig. Delay/Disruption Tolerant Networking (DTN) puffert Aufklärungsergebnisse bis zur nächsten Kommunikationsmöglichkeit. Begleitdrohnen (loyal wingmen) erhalten Missionspakete aus der Cloud, führen Missionen aus, weichen Jamming aus und verteilen Zielkoordinaten über Low Probability of Intercept/Detection (LPI/D) Links.

Schichtenmodell für Combat Clouds

Menschliche Aufsicht bleibt eingebettet, Eingriffe sind definiert und trainiert. Konkreter lässt sich die Architektur von Combat Clouds durch ein Schichtenmodell veranschaulichen:

- Edge: Plattformnahe Recheneinheiten (GPU/FPGA/ASIC) führen die Vorverarbeitung, Verschlüsselung, Ortung, lokales Tracking, Datenfusion und erste Entscheidungsvorbereitungen aus. Telemetrie und benötigte Evidenzen (Modell Version, Datenstempel, Konfidenz, Kovarianzen) werden automatisch mitgeführt.

- Taktisches Netz: Mobile Ad-hoc-Netze, LPI/LPD-Wellenformen, Richtfunk, optische Links und Satelliten-Backbones bilden eine redundante Transportebene. Multi Path Routing wird nach Quality of Mission priorisiert: Kritische Steuerdaten gehen vor; Mechanismen sichern, dass Daten die Verbindungsabbrüche „überleben“.

- Fog: Gefechtsstandsnahe Rechenzentren und verlegefähige Cloudlets hosten verteilte Datenbanken, heterogene Sensordaten- und Kontextdatenfusion, Multi-INT-Korrelation, Zielmanagement und training on the loop. Konfliktnah bereitgestellte Rechenleistung reduziert Abhängigkeiten von entfernten Infrastrukturen.

- Core: Heimatnahe Rechenzentren und (wo zulässig) Hyperscaler integrieren Entwicklung, Simulation, synthetische Daten, Vortraining, Modellverwaltung und die Software Supply Chain. Von hier aus werden Referenzmodelle, Testfälle und Patches bereitgestellt – gesichert, signiert, reproduzierbar.

- Sicherheits- und Governance Layer: Zero Trust Architecture, Attribut-basierter Zugriff, Signaturketten und durchgängige Attestierung.

Combat Clouds entstehen nicht Top-down, sondern im Sinne einer „Spiralinnovation“. Fähigkeitszuwächse im Takt einiger Monate schaffen Vertrauen und Tempo. Frühzeitige Truppenerprobung und vertraglich verankertes Learn & Fix führen zu kontinuierlich verbesserten Systemen und zu einer Kultur, die Fehler als Quelle für Verbesserung begreift. Attritierbarkeit kann systematisch geplant werden: Knoten werden ersetzbar, Dienste migrierbar, Daten gesichert – die Mission überlebt Verluste. Entscheidend ist das Ökosystem: offene Komponenten als Vergabekriterium, kooperative Entwicklungsumgebungen für Bundeswehr, Forschung, Industrie und Start-ups (Fordern – Forschen – Fertigen).

Fazit

Der Weg zu Combat Clouds folgt einem Dreiklang. Push: Strategische Fähigkeitsziele und Einsatzszenarien definieren Minimalfunktionen je nach betrachteter Schicht (Edge, Fog, Cloud). Referenzarchitekturen und Standardprofile geben Orientierung, ohne Innovation zu ersticken. Pull: Die Bundeswehr agiert als Ankerkunde und schafft planbare Serienpfade. Missionsorientierte Programme bündeln Bedarf, offene Lose fördern Wettbewerb. Forschung und Industrie erhalten einen verlässlichen Nachfragesog für Sensorik, Daten, KI-Algorithmen, vernetzte Effektoren und resiliente C2-Systeme. Realize: Umsetzung bedeutet Prototypen in Testfeldern, Interoperabilitätstests, Cyber-/EW-Übungen und schrittweises Roll-out.

Combat Clouds verlagern den Schwerpunkt von der Plattform zur vernetzten Wirkung. Wer sie resilient, offen und serienfähig denkt, gewinnt Zeit – die knappste Ressource im Gefecht. KI und Technische Autonomie werden so zu verlässlichen Werkzeugen, um unter Druck schneller zu erkennen, besser zu entscheiden und präziser zu wirken. Relevante Kennzahlen sind: OODA-Reduktion (Zeit von Detektion bis Wirkung), Resilienzquoten (Missionsfortführung bei definierten Verlusten), Datenfitness (verifizierte Datenprodukte mit nachvollziehbarer Herkunft), Sicherheit autonomer Funktionen (Rate sicher abgefangener Fehlentscheidungen) sowie Wirkung pro Watt/Megabit (Energie- und Bandbreitenbudget).

Autor: Wolfgang Koch, Fraunhofer-Institut für Kommunikation, Informationsverarbeitung und Ergonomie FKIE

Mit WhatsApp immer auf dem neuesten Stand bleiben!

Abonnieren Sie unseren WhatsApp-Kanal, um die Neuigkeiten direkt auf Ihr Handy zu erhalten. Einfach den QR-Code auf Ihrem Smartphone einscannen oder – sollten Sie hier bereits mit Ihrem Mobile lesen – diesem Link folgen: